“Je m’appelle Thomas Lieurey, j’ai 36 ans et j’habite Annecy depuis mon plus jeune âge. Je suis geek mais pas seulement, je pratique beaucoup de sport tels que le roller et la course à pied. Je pratique également des activités sportives typiques de région comme le snowboard, le parapente ou encore le wakeboard. J’ai créer ma société, A-Wareness, il y a un peu plus d’un an maintenant, dans le but de sensibiliser les personnes aux piratages informatiques et de les former à la sécurité informatique.”

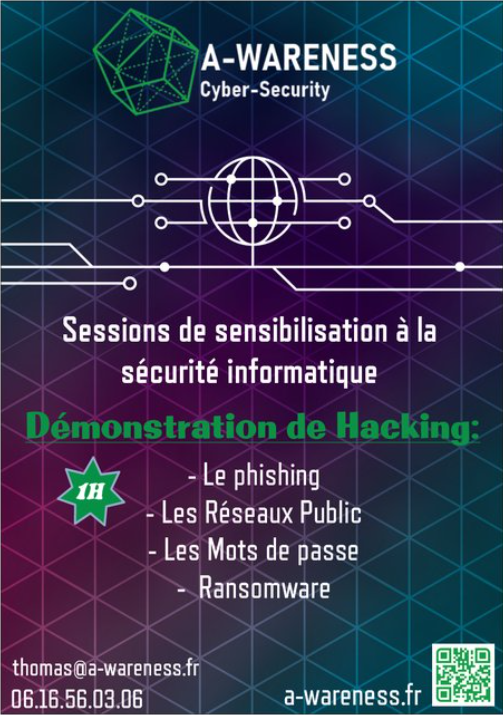

En quoi consiste A-Wareness Cyber-Security ?

A-Wareness est l’anglicisme de sensibilisation. Nous entendons beaucoup parler de cybersécurité, de piratage informatique, de hacking ou encore de cyber-attaque. Mais savez-vous vraiment de quoi il s’agit ? Savez-vous à quoi cela ressemble réellement ?

A-Wareness propose de vous faire découvrir l’envers du décor et de vous immiscer dans la peau d’un hackeur. L’objectif premier est de sensibiliser à la sécurité informatique, de comprendre le fonctionnement d’une attaque informatique pour mieux se protéger et ainsi limiter les risques. Les sessions sont accessibles à tous, il n’y a pas besoin d’être un “geek”.

Les sessions de formation et sensibilisation durent une heure. Pendant cette heure, vous pouvez-être sensibiliser sur les thématiques suivantes :

- Le pishing : démonstration d’une tentative d’hameçonnage. Technique utilisée par les hackers pour obtenir des renseignements personnels. La technique consiste à faire croire à la victime qu’elle s’adresse à un tiers de confiance (par exemple : banque, administration…) afin de soutirer des renseignements personnels : mot de passe, numéro de carte de crédit, adresse mail etc …

- Les réseaux publics : démonstration de piratage d’un PC connecté sur un réseau public. Avec vol de données, prise en main du poste et activation de la webcam. Les accès WiFi publics sont réputés pour leur niveau de sécurité limité. Ils sont régulièrement la cible d’attaques de hackers.

- Les mots de passe : démonstration de piratage de mot de passe. L’attaque brute force est une méthode utilisée en cryptanalyse pour trouver un mot de passe ou une clé. Exploitation des bases de données. Les bases de données peuvent comprendre des millions de mots de passe compromis.

- Ransomware : démonstration d’une attaque par ransomware/rançongiciel. Un rançongiciel chiffre les données personnelles puis demande à leur propriétaire d’envoyer de l’argent en échange de la clé qui permettra de les déchiffrer.

Les sessions sont innovantes et animées étant donné qu’elles sont présentées sous forme de “live-hack”. Cela permet de découvrir les méthodologies des hackers en direct lors de différentes attaques informatiques.

Quelles ont été les challenges depuis sa création jusqu’à aujourd’hui ?

Le challenge principal est d’expliquer simplement un sujet qui est très complexe. Je souhaite que mes formations soient accessibles au plus grand nombre et compressibles par tous. Il faut donc trouver le bon compromis entre vulgarisation et technicité. De plus, la crise du covid a freiné le développement de mon projet, étant donné que je propose des formations en présentiel.

Quels sont aujourd’hui vos besoins pour aller plus loin ?

Actuellement, mon besoin principal est d’avoir de la visibilité. La prospection est une tâche complexe et il n’est pas facile de mettre en avant son projet. Je souhaite également trouver des portes d’entrées afin de présenter mon projet au sein des entreprises et collectivités.

Comment avez-vous connu le Rezo des Fondus ?

J’ai connu le Rezo des Fondus sur internet, notamment grâce à Linkedin. J’ai eu l’occasion de me rendre au RDV de la formation professionnelle et du recrutement à Espace Rencontre Annecy organisé en septembre, chose que j’ai beaucoup apprécié.

En quoi ce réseau et ce dispositif Les Fondus ont du Talent peuvent-ils être utiles pour le développement de votre projet ?

Ce dispositif est une opportunité pour donner un coup de boost à mon projet, me faire de nouveaux contacts en local afin de développer d’avantage mon activité.